Były menedżer Microsoftu wywołał burzę

28 grudnia 2011, 14:13Charlie Kindel, były dyrektor generalny odpowiedzialny za Windows Phone opublikował na swoim blogu szeroko komentowany w internecie wpis dotyczący sytuacji rynkowej microsoftowego systemu. Kindel wyjaśnia, dlaczego WP7, pomimo tego, iż zbiera bardzo dobre opinie, jest tak mało popularny.

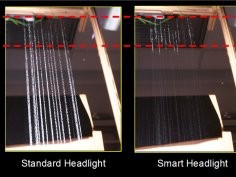

Światło omija krople deszczu

6 lipca 2012, 14:59Opracowano prototypowy system świateł samochodowych, który wykrywa krople deszczu lub płatki śniegu i dba, by nie trafiało w nie świetlo. Dzięki takiemu zabiegowi światło nie odbija się od wody i śniegu, poprawiając widoczność.

Powstało największe archiwum oprogramowania

15 kwietnia 2013, 11:30Serwis The Internet Archive, znany z tego, że udostępnia olbrzymią kolekcję książek i archiwizuje witryny WWW, stał się też największym w sieci zbiorem oprogramowania. Olbrzymie archiwum, w skład którego wchodzi również dokumentacja programów, powstało dzięki podpisaniu umów z wieloma innymi niezależnymi zbiorami takimi jak Disk Drives, TOSEC czy Shareware CD.

Rowerowy recykling i druk 3D

19 marca 2014, 07:24Po ulicach Tajpej jeździ zmodyfikowany rower Mobile Fab, który dzięki zamocowanej z przodu drukarce 3D przekształca plastikowe kubki i butelki w małe dzieła sztuki.

Mniej ufamy e-podpisowi niż podpisowi ręcznemu

3 grudnia 2014, 13:29Ludzie częściej podważają wiarygodność e-podpisu niż dokumentów podpisanych ręcznie.

Co trzeci serwer jest 'martwy'

22 czerwca 2015, 12:31Najnowsze badania pokazują, że aż 30% serwerów w centrach bazodanowych to maszyny, które tylko pobierają energię, a nie wysyłają żadnych informacji. Odsetek ten nie zmienił się od 2008 roku.

Obraz bez ramek

16 lutego 2016, 11:06Francuska firma Chronocam opracowała czujnik, który rejestruje obrazy nie dzieląc ich na ramki. Każdy piksel czujnika samodzielnie decyduje o częstotliwości próbkowania obrazu. Każdy z pikseli indywidualnie kontroluje próbkowanie reagując na światło lub zmiany w jego ilości. Żaden zegar nie jest do tego potrzebny - mówi Christoph Posch, jeden z naukowców, którzy założyli Chronocam.

Apple więcej płaci za iPhone'a 7

21 września 2016, 10:00Z najnowszego raportu IHS dowiadujemy się, że cena komponentów dla iPhone'a 7 wzrosła w porównaniu z ceną dla jego poprzednika. Mimo to margines zysku z iPhone'a 7 jest wciąż wyższy niż średnia dla całego przemysłu.

Chrome z wbudowanym adblockerem już dostępny

2 sierpnia 2017, 05:18Najnowsza wczesna wersja beta przeglądarki Chrome dla Androida ma wbudowane domyślnie uruchomione oprogramowanie blokujące reklamy. Nowy mechanizm może być początkiem realizacji zapowiedzi Google'a o wprowadzeniu do przeglądarki domyślnego adblockera

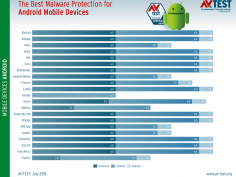

Skaner Google'a słabo chroni Androida

22 sierpnia 2018, 05:33Po raz szósty z rzędu Google'owski skaner antywirusowy Google Play Protect okazał się najgorszym spośród testowanych narzędzi do zabezpieczania Androida. Specjaliści z AV-Test przetestowali 21 skanerów antywirusowych.